- Gestion des clés

Contrôle d'Accès Intelligent

Nos armoires à clés sécurisées sont verrouillées et ne s’ouvrent que par badge RFID, code confidentiel ou reconnaissance biométrique. Chaque utilisateur est identifié, et ses actions sont enregistrées en temps réel, garantissant une traçabilité totale des prises et restitutions de clés.

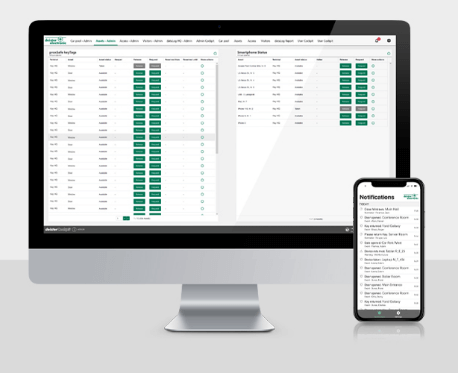

Gestion Centralisée et à Distance

Pilotez l’accès aux clés en temps réel depuis une interface centralisée, disponible sur ordinateur, tablette ou smartphone. Vous pouvez attribuer ou modifier des droits d’accès en quelques clics, sans intervention physique sur site. Le paramétrage des autorisations et la consultation des historiques sont accessibles à distance, permettant une gestion fluide et réactive, idéale pour les entreprises multi-sites ou les environnements complexes. De plus, les notifications en temps réel permettent de réagir rapidement en cas d’anomalie ou de clé non restituée, assurant ainsi une surveillance constante et une sécurité renforcée.

Système d'Alerte en Cas d'Anomalie

Un système de surveillance avancé permet d’identifier rapidement toute anomalie d’utilisation. Si une clé n’est pas restituée à temps ou si un accès non autorisé est détecté, une alerte immédiate est envoyée aux administrateurs, renforçant ainsi la réactivité en cas d’incident.

Une Solution Modulable et Évolutive

Nos armoires à clés sont adaptées à tous les besoins, de 24 à 192 clés par armoire, en mode autonome ou en réseau. Votre entreprise se développe ?

Le système est évolutif et peut être configuré pour plusieurs sites sans complexité.

Vos avantages

Sécurité Renforcée

Seules les personnes autorisées peuvent accéder aux clés grâce à des solutions d’authentification sécurisées.

Traçabilité Optimale

Toutes les prises et restitutions sont enregistrées, permettant un contrôle total des accès.

Gestion Centralisée et à Distance

Modifiez les droits d’accès et consultez les historiques depuis n’importe quel appareil connecté.

Alertes en Temps Réel

Soyez immédiatement informé en cas d’anomalie (clé non rendue, accès non autorisé).

Adaptabilité et Flexibilité

Système modulable, adaptable aux PME comme aux grandes entreprises.

Complémentarité avec le Contrôle d'Accès

Associez votre gestion des clés à votre système de contrôle d’accès pour une sécurité renforcée.

FAQ

Peut-on attribuer des droits d'accès différenciés pour chaque employé ?

Oui, il est tout à fait possible d’attribuer des droits d’accès différenciés à chaque employé en fonction de leur rôle et de leurs besoins. Voici les principales méthodes pour y parvenir :

- Gestion traditionnelle avec des clés physiques

- Utilisation de clés maîtresses pour donner accès à plusieurs zones.

- Attribution de clés spécifiques à chaque employé en fonction de leur rôle.

- Suivi manuel des clés (registre papier ou fichier numérique).

- Systèmes de contrôle d’accès électroniques

- Badges RFID / Cartes magnétiques : Permettent d’attribuer des accès personnalisés et modifiables à distance.

- Codes PIN : Chaque employé a un code unique avec des droits spécifiques.

- Serrures biométriques : Accès contrôlé par empreinte digitale ou reconnaissance faciale.

- Applications mobiles : Certains systèmes permettent d’ouvrir des portes via une application sécurisée.

- Gestion centralisée des accès

- Utilisation d’un logiciel de contrôle d’accès pour gérer et modifier les autorisations en temps réel.

- Définition de plages horaires spécifiques (ex. accès limité aux heures de travail).

- Possibilité de désactiver rapidement un accès en cas de départ d’un employé.

Avez-vous un type de gestion des clés en tête (physique ou électronique) ? 😊

Comment savoir qui a emprunté une clé et à quel moment ?

Avec une armoire de gestion des clés (comme la série proxSafe®), voici comment identifier qui a emprunté une clé et à quel moment :

- Accéder au logiciel de gestion

- Se connecter au logiciel (installé sur un PC ou accessible via un réseau).

- Utiliser vos identifiants d’administrateur pour accéder aux données.

- Consulter l’historique des emprunts et retours

- Dans l’interface du logiciel, aller dans la section “Historique” ou “Journal des événements”.

- Filtrer par clé spécifique, utilisateur ou période de temps.

- Le journal affichera :

- Qui a emprunté la clé (nom de l’utilisateur).

- Quand elle a été retirée et rendue (date et heure précises).

- Si la clé est encore en circulation ou disponible.

- Notifications et rapports

- Configurer des alertes pour être notifié lorsqu’une clé n’est pas rendue à temps.

- Générer des rapports d’utilisation pour suivre la gestion des clés sur une période donnée.

👉 Besoin d’une aide plus précise sur l’utilisation du logiciel ? contactez-nous😊

Que se passe-t-il si une clé n'est pas restituée ?

Si une clé n’est pas restituée dans une armoire de gestion, plusieurs actions peuvent être mises en place :

- Alertes et notifications automatiques

- Le logiciel peut être configuré pour envoyer une alerte si une clé n’est pas rendue dans le délai prévu.

- Notifications possibles par email, SMS ou alarme locale.

- Consultation de l’historique

- L’administrateur peut vérifier dans le journal des événements qui a pris la clé et à quel moment.

- Il est possible de contacter directement la personne concernée.

- Blocage d’autres emprunts

- Certains systèmes permettent de bloquer l’utilisateur qui n’a pas rendu une clé, l’empêchant d’emprunter d’autres clés tant que le retour n’est pas effectué.

- Mesures correctives

- Rappel manuel : Contacter l’employé par téléphone ou email.

- Escalade du problème : Selon la politique interne, avertissement ou sanctions si la clé est critique.

- Remplacement de la clé : Si la clé est perdue, il faudra en refaire une et, si nécessaire, changer les serrures pour des raisons de sécurité.

👉 Vous souhaitez configurer des alertes spécifiques sur votre armoire ? 😊

Peut-on connecter l’armoire à clés à un système de contrôle d’accès ?

Oui, une armoire à clés peut être connectée à un système de contrôle d’accès pour renforcer la sécurité et automatiser la gestion des accès.

- Intégration avec un système de contrôle d’accès

L’armoire peut être reliée à un logiciel de gestion centralisé qui gère à la fois :

✅ Les clés physiques stockées dans l’armoire.

✅ Les accès électroniques (badges RFID, cartes, empreintes digitales, etc.).

- Fonctionnalités principales de l’intégration

🔹 Accès conditionné : Une clé ne peut être empruntée que si l’utilisateur a les autorisations nécessaires (ex. accès à certaines zones).

🔹 Blocage automatique : Si une clé critique n’a pas été rendue, l’utilisateur peut être bloqué au niveau des portes sécurisées.

🔹 Traçabilité complète : Toutes les actions (emprunts, retours, accès) sont enregistrées dans un journal unique.

🔹 Interopérabilité : Compatible avec des systèmes comme Nedap, ARD, Milestone, Johnson controls, etc.

- Comment connecter l’armoire à un contrôle d’accès ?

- Via une connexion réseau (Ethernet, Wi-Fi, RS485).

- En utilisant des protocoles standards comme Wiegand, OSDP ou IP.

- Configuration dans le logiciel Commander Connect ou via une API pour une intégration personnalisée.

🔹 Vous avez déjà un système de contrôle d’accès en place ? 😊

Quelle est la capacité maximale d'une armoire à clés ?

La capacité maximale d’une armoire à clés dépend du modèle choisi.

- Capacité des armoires standard

Les armoires proxSafe® de Deister electronic sont modulaires et peuvent contenir :

- De 8 à 32 clés pour les modèles compacts.

- Jusqu’à 200 clés pour les grandes armoires.

- Systèmes évolutifs : Possibilité de connecter plusieurs armoires ensemble pour augmenter la capacité.

- Solutions pour les grands volumes

Si vous avez besoin de gérer plusieurs centaines voire milliers de clés, il est possible de :

- Associer plusieurs armoires sur un même logiciel.

- Centraliser la gestion via Commander Connect pour une traçabilité complète.

📌 Exemple :

Un système composé de plusieurs armoires proxSafe® peut facilement gérer plus de 1000 clés tout en restant sécurisé et organisé.

🔹 Vous avez un besoin spécifique en capacité ? 😊

Peut-on installer ce système sur plusieurs sites ?

Oui, le système Deister electronic proxSafe® peut être installé sur plusieurs sites et être géré de manière centralisée.

- Gestion multisite avec le logiciel Commander Connect

- Permet de gérer plusieurs armoires à clés sur différents sites depuis une interface unique.

- Accès à distance aux journaux d’emprunts et de retours des clés pour chaque site.

- Configuration des droits d’accès spécifiques pour chaque employé selon son site.

- Connexion en réseau

- Les armoires peuvent être reliées via Ethernet, Wi-Fi ou VPN.

- Communication sécurisée entre les armoires et le serveur central.

- Synchronisation des données en temps réel

- Un employé peut emprunter une clé sur un site et rendre une autre clé sur un autre site (selon les règles définies).

- Possibilité de générer des rapports globaux ou par site.

- Scalabilité et intégration

- Compatible avec les systèmes de contrôle d’accès et ERP.

- Ajout de nouveaux sites facilement en intégrant des armoires supplémentaires.

🔹 Vous avez combien de sites à équiper ? 😊